Author

Lorenzo Bedin

Laureato in Ingegneria delle Telecomunicazioni, svolge l'attività di libero professionista come consulente IT, dopo un periodo di formazione e esperienza in azienda nel ruolo di sistemista Windows e Linux. Si occupa di soluzioni hardware, siti web e virtualizzazione.

Ecco SecurePass, un servizio cloud-based per l'autenticazione multipiattaforma tramite One Time Password.

La gestione di username e password in azienda è un argomento molto delicato, e diventa più importante e complesso all’aumentare di dipendenti e servizi da gestire. La società svizzera GARL, specializzata in sistemi di sicurezza per l’informatica, offre SecurePass come servizio centralizzato per la gestione delle identità. L’offerta di GARL prevede quattro differenti tipologie di abbonamento, che differiscono per le funzionalità incluse e, naturalmente, per il prezzo. L’offerta di ingresso (Personal) è gratuita, ma prevede al massimo due utenze e la sola autenticazione via SSO, all’aumentare del prezzo troviamo rispettivamente Business, Enterprise+ e Service Provider: il dettaglio sul numero di utenti inclusi e modalità di autenticazione supportate sono disponibili a questo indirizzo. Da sottolineare che, esclusa l’offerta Service Provider che prevede una valutazione dedicata, i prezzi sono molto contenuti (3 o 7 euro/mese a utente).

Read more SecurePass: controllo centralizzato delle identitàGli switch Ethernet managed della linea 2920 fanno parte dell’ampia scelta di switch HP Enterprise. Stiamo parlando di dispositivi non modulari con funzionalità di stacking, routing e POE (opzionale) dedicati al mercato SMB.

La famiglia 2920 si compone di 4 modelli che si differenziano per il numero di porte Ethernet (24 o 48) e la presenza o meno delle funzionalità PoE (Power over Ethernet).

Il modello che abbiamo provato è il 2920-24G (J9726A) che, come suggerito dal nome, offre 24 porte Gigabit Ethernet (di cui le ultime 4 Dual Personality Ethernet/SFP) affiancate da quattro porte di uplink 10GbE (configurabili in modalità SFP+ oppure 10GBase-T). Nell’ottica della scalabilità, lo switch prevede anche lo stacking Plug&Play fino a un massimo di 4 unità, con fail-over automatico. Questa configurazione è realizzabile installando nello slot posteriore dedicato un modulo aggiuntivo con due porte con velocità di trasferimento massima fino a 40 Gbps.

Lo scorso giovedì 12 Novembre a Milano si è svolta la terza VMUG Usecon, evento organizzato dal VMware User Group italiano. Si tratta di un evento dedicato alla comunità di utenti, sviluppatori e partner VMware. L'edizione di quest'anno ha visto la presenza di speaker e personaggi di calibro internazionale: il keynote è stato tenuto da Mariano Maluf, presidente di VMUG Worldwide oltre che consulente per Cloud e Internet of Things in CocaCola. Mariano ha sottolineato l’attenzione di VMware nei confronti della community e la sua importanza per mantenere una posizione di leadership sul mercato.

Read more VMUG UserCon 2015: nuovi trend dal mercato IT

![]()

Intel ha presentato oggi otto nuovi modelli della famiglia Xeon D15xx, composta da System on Chip (SoC) dedicati a specifiche fasce di utilizzo. In particolare le nuove proposte D15x1 e D15x7 si posizionano rispettivamente nel mercato dello storage e in quello del networking.

Lato storage, Intel dichiara prestazioni fino a sei volte maggiori rispetto alle precedenti piattaforme della famiglia Avoton (basate su architettura Silvermont), grazie anche alla presenza della Storage Acceleration Library - che fornisce accelerazione hardware per operazioni come la crittografia, la compressione e il controllo di parità sui dati – e allo Storage Performance Developement Kit. Quest’ultimo maggiormente ottimizzato rispetto ai driver Linux nativi soprattutto in ambienti fortemente scalabili.

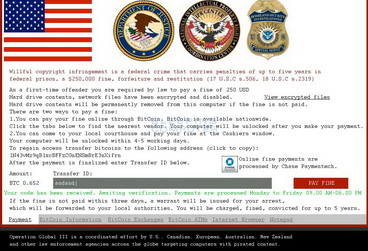

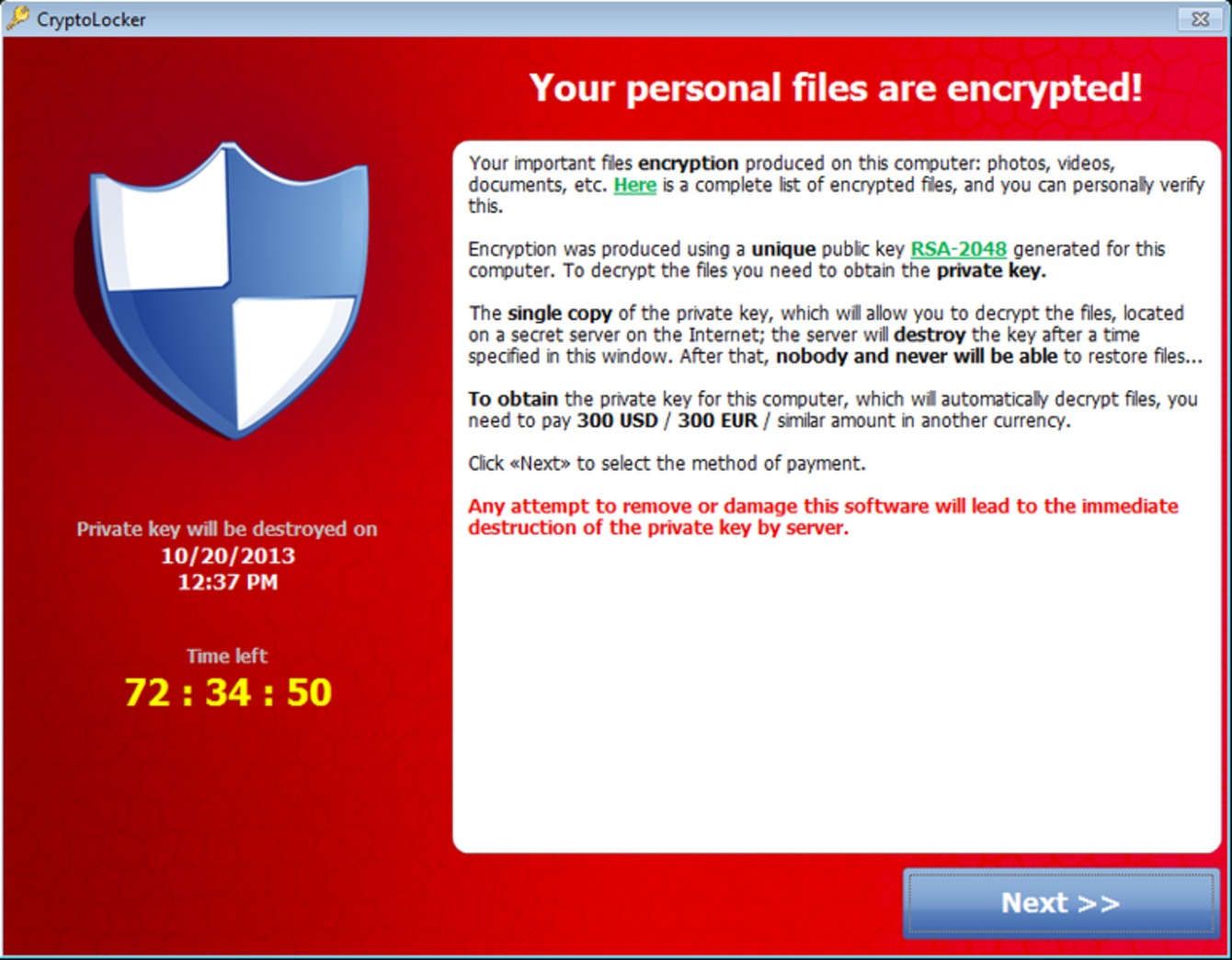

Read more Presentati i nuovi Xeon della famiglia DAnche i virus si evolvono, di pari passo con l’evoluzione tecnologica: ormai l’obiettivo degli hacker è esclusivamente trarre profitto dai crimini informatici. In questo scenario i ransomware – la categoria di malware che prevede la richiesta di un riscatto – sono un esempio particolarmente calzante di questa tendenza.

Non c’è sistemista che non abbia ancora avuto a che fare, direttamente o indirettamente, con Cryptolocker, Cryptowall o uno dei suoi derivati. Questi virus, quando infettano una macchina, procedono rapidamente a cifrarne tutto il contenuto con una chiave segreta: per poter decifrare i dati compromessi – quando non è disponibile un backup aggiornato e protetto dallo stesso virus – l’unica possibilità è pagare un riscatto.

Ecco una delle schermate davanti a cui ci si può trovare dopo che i propri file sono stati cifrati da un Ransomware

Read more Ransomware: come proteggersi da Crytolocker, Cryptowall & C-

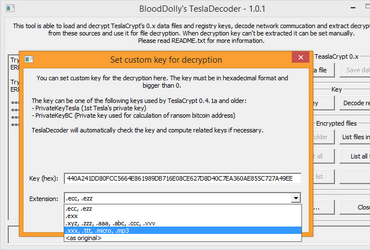

Teslacrypt: rilasciata la chiave

Gli sviluppatori del temuto ransomware TeslaCrypt hanno deciso di terminare il progetto di diffusione e sviluppo e consegnare al pubblico la chiave universale per decifrare i file. Read More -

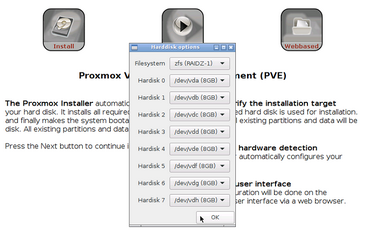

Proxmox 4.1 sfida vSphere

Proxmox VE (da qui in avanti semplicemente Proxmox) è basato sul sistema operativo Debian e porta con sé vantaggi e svantaggi di questa nota distribuzione Linux: un sistema operativo stabile, sicuro, diffuso e ben collaudato. Read More -

Malware: risvolti legali

tutti i virus e in particolare i più recenti Ransomware, che rubano i vostri dati e vi chiedono un riscatto, violano la legge. Vediamo insieme come comportarsi, per capire anche se e quando bisogna sporgere denuncia. Read More

- 1