Come fare il backup sui PC/server

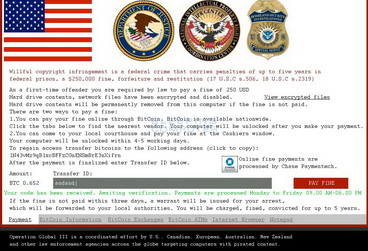

Per evitare che i ransomware attacchino anche i vostri backup non potete salvarli su una normale share della rete o su un disco USB, dovete ricorrere a un backup locale non accessibile o a un backup nel cloud, come 1Backup o qualche servizio simile.

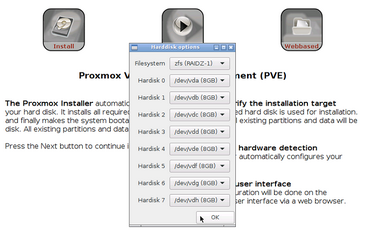

Su questo numero di GURU advisor vi spieghiamo ad esempio come sfruttare gli snapshot del file system ZFS con Freenas per proteggervi dai ransomware.

L’ideale è che il vostro backup sia effettuato su un Nas o un server separato, non collegato al dominio o con permessi estremamente ridotti. In ogni caso nessuno dei client in uso deve poter accedere direttamente al backup senza digitare una password (che non deve essere memorizzata). Se usate già un software di backup sui client, verificate la possibilità di inserire un comando pre/post backup con cui collegare la share e poi scollegarla immediatamente.

I software che eseguono il backup nel cloud per ora offrono una naturale protezione dai ransomware: attenzione però che i file non vengano salvati su uno spazio accessibile anche localmente (come la cartella di Dropbox o di Google Drive, altrimenti il virus cifrerà anche quella.

Come proteggersi: tool specifici

Esistono alcuni strumenti specifici per la protezione dal Ransomware. Il panorama rispetto al nostro ultimo articolo è cambiato: CryptoRadar non è più disponibile e il suo sito sembra chiuso, mentre CryptoMonitor è stato acquisito da MalwareBytes. Quest’ultimo tool può dunque essere scaricato dal forum di MalwareBytes, ma è ora considerato strettamente una BETA, da non usare in ambienti di produzione.

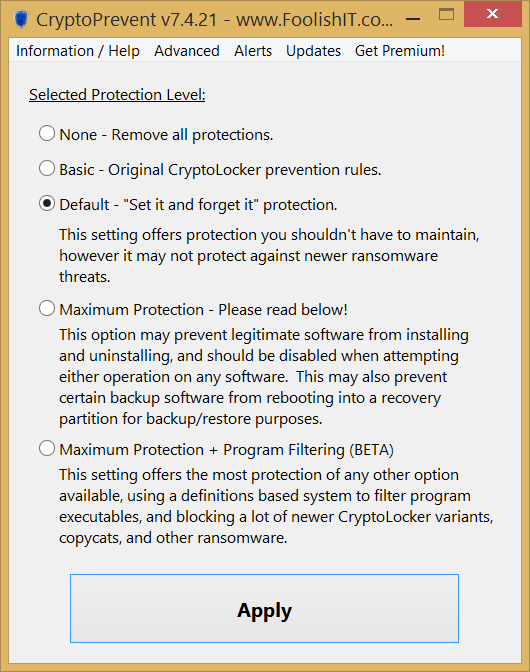

Un altro strumento interessante, gratuito anche per uso professionale, a pagamento solo se si vuole che abbia funzionalità di aggiornamento automatico è CryptoPrevent di FoolishIT. Questo semplice strumento per Windows si limita ad applicare una serie di policy che prevengono l’installazione dei più comuni ransomware conosciuti. Non è molto, ma naturalmente è una protezione in più, perlomeno per limitare i danni potenziali.

Sulla stessa linea è il Ransomware Prevention Kit di Third Tier che non include alcun software, ma svariati documenti oltre a una raccolta di Group policies, WMI Filters e Software Restriction Policies da applicare sui PC e in ambienti Active Directory per migliorare la protezione. Il kit non è gratuito ma donationware, basta dunque una piccola donazione per ricevere il link a una cartella condivisa su Onedrive, sempre aggiornata.

Continua: tecnologie e strumenti delle principali security firm

Related: le ultime novità e cosa fare se si è stati infettati