Il sistema di controllo accessi dell’ambiente vSphere, centralizzato sul vCenter Server, prevede la possibilità di definire sino al dettaglio le operazioni eseguibili da ogni utente o gruppi di utenti, e gli oggetti sui quali tali operazioni possono essere eseguite.

Il sistema di controllo ruota attorno ai concetti descritti di seguito.

- Privilege - un privilegio abilita un utente a compiere una determinata azione.

- Role - un ruolo è un insieme di privilegi, e definisce le azioni che un utente è autorizzato a compiere. Un ruolo viene assegnato ad un utente o ad un gruppo, determinandone i livelli di accesso. Esistono tre ruoli predefiniti: Administrator, Read-only, No Access. Ovviamente possono essere creati ulteriori ruoli, personalizzabili e configurabili direttamente sugli host ESXi o sul vCenter Server. È importante evidenziare che i ruoli creati sul vCenter Server sono indipendenti dai ruoli che si possono creare nei singoli host. Infatti, se ci si collega direttamente ad un host ESXi, non saranno visibili i ruoli creati sul vCenter Server.

- Object - un oggetto è un’entità dell’ambiente vSphere su cui è possibile eseguire un’azione. Nella pratica, un amministratore seleziona un oggetto dall’inventario del vCenter Server, seleziona un ruolo che definisce i privilegi sull’oggetto, infine associa un utente o un gruppo a quel ruolo.

- User/group - semplicemente un utente o un gruppo di utenti. Un utente può essere creato nel vCenter Server o internamente ai singoli host ESXi. In alternativa, si può utilizzare Active Directory per gestire gli utenti dell’intero ambiente vSphere.

Anche in assenza di Active Directory, gli utenti possono essere definiti localmente nel vCenter, sia su macchina Windows che su appliance Linux. Nel primo caso, si utilizzeranno gli utenti e i gruppi locali della macchina Windows, nel secondo caso quelli del sistema Linux. Per la creazione di utenti sull’appliance Linux, dalla shell digitare i comandi:

useradd -m username

passwd username

Se il vCenter è unito ad un dominio Active Directory, tutti gli utenti e i gruppi del dominio saranno disponibili nell’ambiente virtuale, con alcuni importanti aspetti da segnalare:

- gli utenti con privilegi amministrativi sul server Windows (Local administrators) hanno poteri amministrativi anche sull’ambiente virtuale (vCenter e host ESXi);

- gli utenti inseriti all’interno del gruppo ESX Admins diventano amministratori all’interno dell’ambiente virtuale (vCenter e host ESXi).

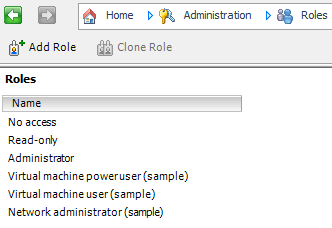

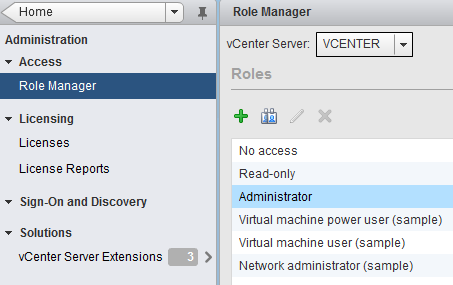

Ruoli predefiniti

In maniera predefinita esistono i ruoli No Access, Read-only e Administrator. I ruoli predefiniti non possono essere modificati. Se si desidera creare un ruolo simile ad essi, è sufficiente clonare il ruolo desiderato ed apportare le necessarie modifiche.

- No Access: l’utente a cui si assegna il ruolo No Access per un oggetto, non ha alcun tipo di visibilità su quell’oggetto. Utilizzando vSphere Client, eventuali tab legati a quell’oggetto appariranno senza contenuto. L’utilizza tipico del ruolo No Access è quello di revocare permessi ad un oggetto figlio che altrimenti sarebbero propagati da un oggetto padre.

- Read Only: l’utente a cui si assegna il ruolo Read Only per un oggetto può vedere solo lo stato e i dettagli dell’oggetto stesso; qualsiasi altra azione viene negata.

- Administrator: l’utente a cui si assegna il ruolo di Administrator per un oggetto, ha tutti i privilegi possibili su quell’oggetto. All’interno di un host ESXi, il ruolo Administrator è assegnato automaticamente agli utenti root e vpxuser.

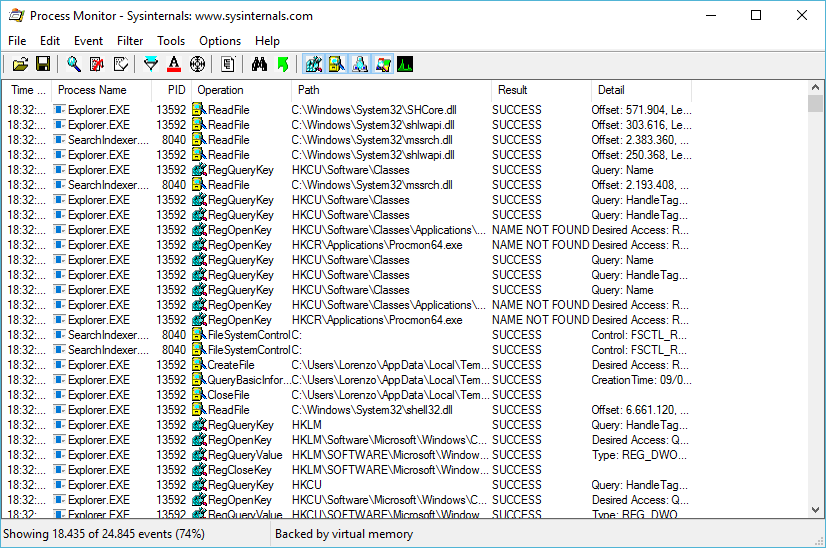

Con vSphere Client, la lista dei ruoli si visualizza collegandosi al vCenter Server e seguendo il percorso Home > Administration > Roles.

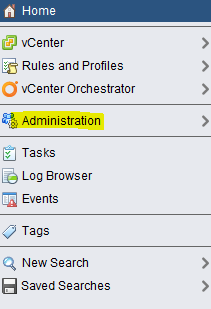

Per vedere la lista dei ruoli con vSphere Web Client, nella pagina iniziale fare clic su Administration, quindi fare clic su Role Manager.

Le istruzioni presenti in questa pagina fanno riferimento alla versione 5.x di VMware vSphere.