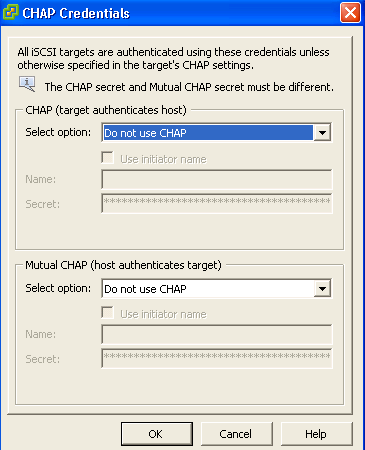

Nella rete IP, i dati concernenti il traffico iSCSI non sono cifrati, pertanto è consigliabile adottare un metodo, da applicare a tutti i nodi iSCSI, che renda sicure le connessioni. Un ottimo metodo è quello di implementare il protocollo di autenticazione CHAP. Il CHAP verifica periodicamente l'identità dei nodi tramite un processo di handshake a tre vie; la verifica si basa su un segreto condiviso. ESXi supporta l'autenticazione CHAP a livello di storage adapters.

Sono supportati due metodi CHAP principali:

- one-way CHAP, cioè autenticazione unidirezionale, dove il target autentica l’initiator dell’host ESXi e non viceversa;

- mutual CHAP, cioè autenticazione bidirezionale, chiamata anche “mutual CHAP”, dove si aggiunge un secondo livello di autenticazione in cui l’initiator autentica il target.

L’autenticazione one-way CHAP è supportata con tutti i tipi di adattatori iSCSI, mentre l’autenticazione mutual CHAP è supportata solo con gli adattatori iSCSI software e “dependent hardware”. Per questi due tipi di adattatori, è prevista inoltre l’autenticazione per-target CHAP, che permette di configurare diverse credenziali per ogni target.

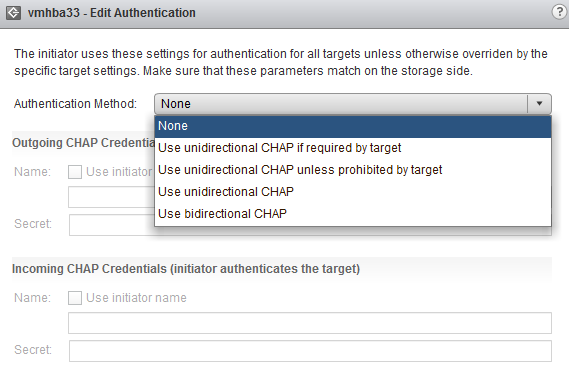

Nell’impostare i parametri del protocollo CHAP, sono possibili le opzioni indicate di seguito.

- None - Do not use CHAP - l’autenticazione CHAP non viene utilizzata.

- Do not use CHAP unless required by target - l’host non utilizza l’autenticazione CHAP, a meno che non sia richiesta dal target (la SAN iSCSI).

- Use CHAP unless prohibited by target - l’host preferisce l’autenticazione CHAP, ma utilizza una connessione non autenticata se il target rifiuta o non supporta CHAP.

- Use CHAP - l’autenticazione CHAP deve essere configurata su entrambi i nodi iSCSI.

L’autenticazione CHAP avviene nel solo momento in cui l’host si connette alla SAN. Per tutto il tempo in cui la connessione è attiva, non vi sono nuove autenticazioni, e l’accesso dell’host alla SAN è sempre permesso. Vi è una nuova autenticazione e riconnessione solo a seguito di connessione chiusa da parte dell’host o della SAN.

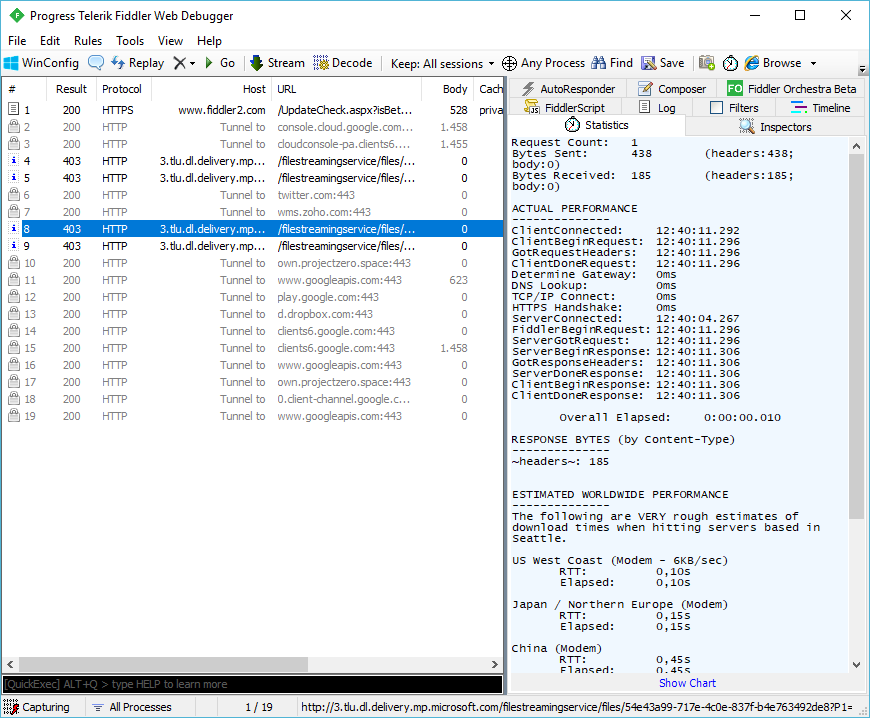

Impostazioni CHAP con vSphere Client

Nella lista degli Storage Adapters, fare clic con il tasto destro sull’adattatore iSCSI. All’interno del tab General fare clic sul pulsante CHAP.

Impostazioni CHAP con vSphere Web Client

Selezionare l’adattatore iSCSI dalla lista degli Storage Adapters. Nel riquadro Adapter Details in basso, selezionare il tab Properties e fare clic su Edit nella sezione Authentication.