Author

Riccardo Gallazzi

Sistemista JR, tra i suoi campi di interesse maggiori si annoverano virtualizzazione con vSphere e Proxmox e gestione ambienti Linux. È certificato VMware VCA for Data Center Virtualization.

Ne avrete senz’altro sentito parlare, è una delle tecnologie più in voga del momento e sta guadagnando rapido consenso tra gli addetti ai lavori: i numeri presentati a DockerConf 2017 parlano di 14 milioni di host, 900mila apps, 3300 partecipanti al progetto e 170mila membri della community e 12 miliardi di immagini scaricate.

In questa serie di articoli introdurremo i concetti base di Docker, in modo da avere delle basi solide con cui esplorare il vastissimo ecosistema ad esso collegato.

Il progetto Docker nasce come un progetto interno di dotCloud, un’azienda attiva nel settore PaaS, e basato su container LXC. Nel 2013 viene presentato con una storica demo alla convention PyCon e rilasciato in modalità open-source, e l’anno seguente cessa il supporto a LXC come motore di virtualizzazione in favore di libcontainer (poi runc), una libreria sviluppata internamente in Go che offre prestazioni migliori e un grado di isolamento tra container e sicurezza maggiore. Il seguito è un crescendo di sponsorizzazioni, investimenti e interesse generale che elevano Docker a standard de-facto in ambito sviluppo.

Fa parte della Open Container Project Foundation, la fondazione di Linux Foundation che si occupa regola gli standard aperti nel mondo dei container e che consta di importanti membri come AT&T, AWS, DELL EMC, Cisco, IBM Intel etc.

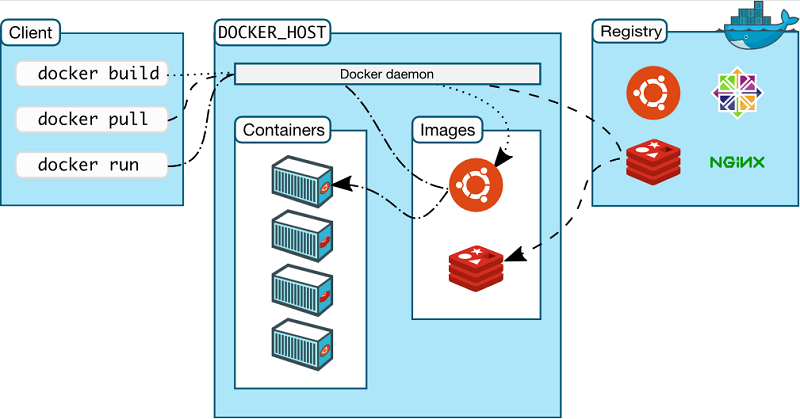

Docker è basato su architettura client-server; il client comunica con il daemon dockerd che si occupa della generazione, esecuzione e distribuzione dei container. Possono girare sullo stesso host o su sistemi diversi, e in questo caso il client comunica tramite API REST, socket UNIX o interfaccia di rete con il daemon. Il registro contiene le immagini; Docker Hub è un registro pubblico, Docker Registry invece è un esempio di registro privato.

Read more Introduzione a DockerNel prossimo numero dedicheremo un approfondimento specifico alle recenti falle Meltdown e Spectre, volutamente non argomentate in questo bollettino

Attacchi DDoS e Botnet

La botnet Necurs distribuisce ransomware

La botnet Necurs è viva e vegeta e partecipa alla distribuzione di ransomware tramite almeno tre campagne distinte, secondo quanto rilevato da MyOnlineSecurity.

La prima campagna riguarda il ransomware Scarab, ed è condotta tramite email. La mail ha come mittente copier@dominio-vittima, Scanned from HP (o altra marca) come oggetto, il corpo della mail è vuoto e il ransomware è allegato. Simula la consegna di documenti scansionati tramite stampante di rete.

Anche la seconda campagna è condotta via email, e riguarda il ransomware Globeimposter. La mail ha come mittente Invoicing@compagnia-random, oggetto una stringa di numeri e caratteri random del tipo FL-610025 11.30.2017, il corpo della mail è vuoto e naturalmente è allegato il ransomware, travestito da file legittimo.

La terza campagna è in parte simile alle precedenti e simula la consegna di una fattura (in allegato) da parte di Amazon, ma in realtà nasconde un malware. Non un ransomware in questo caso, bensì un banking trojan.

La botnet ProxyM viene usata per attaccare siti Web

Dr.Web ha identificato una botnet, soprannominata ProxyM, e basata sul malware Linux.ProxyM.1, in precedenza usata per campagne email spam (fino a 400 messaggi al giorno per dispositivo)

Il malware infetta i dispositivi Linux e crea un proxy server SOCKS; recentemente è cambiata la tattica di attacco, ed oggi ProxyM si occupa di violare i siti. Gli host infetti conducono attacchi di tipo SQL Injection, XSS (Cross-Site Scripting) e LFI Local File Inclusion verso siti che includono forum, game server e siti generici, quindi senza uno schema ben preciso; gli attacchi registrati spaziano da 10mila a 40mila al giorno.

Attacchi DDoS e botnet

IoT_reaper: una nuova botnet in evoluzione

I ricercatori Netlab hanno identificato una nuova botnet soprannominata IoT_reaper.

La botnet è nelle prime fasi di vita ed è in rapida evoluzione: per ora non ha lanciato alcun attacco ma, come il nome lascia intendere, fa incetta di dispositivi IoT non protetti e li aggiunge alla sua rete. È simile alla botnet Mirai, ma con alcune differenze: colpisce solo device vulnerabili e non cerca di bucare le password (con una evidente minor spesa operazionale), integra parti in codice LUA che consentono attacchi più sofisticati e esegue scansioni poco incisive, quindi difficili da rilevare.

La botnet ha aggiunto circa 20mila dispositivi in poco più di 2 settimane; le vulnerabilità sfruttate riguardano dispositivi D-Link, Netgear, Linksys ed altri: sono specificate nell’articolo linkato. In diversi casi sono disponibili delle patch, occorre aggiornare il software/firmware.

Botnet scansiona il Web in cerca di chiavi private SSH

In un post WordFence lancia l’allarme riguardo il rilevamento di un’attività di scansione del Web in cerca di chiavi private SSH incautamente ospitate sui web server.

Read more Bollettino sicurezza IT ottobre 2017Rilasciato WordPress 4.8.2

WordPress rilascia la versione 4.8.25.

Questa è una “Security and Maintenance Release” che non introduce nuove funzioni ma corregge problemi legati alla sicurezza e alle prestazioni del CMS più usato al mondo.

In particolare sono sistemati questi 9 problemi, oltre a 6 fix legati alle prestazioni:

- $wpdb->prepare() può creare query non sicure e inaspettate che risultano in potenziali iniezioni SQL (SQL injection, SQLi). WordPress core non è direttamente vulnerabile, ma è stata aggiunta una sezione di hardening per evitare che plugin e temi possano inavvertitamente causare vulnerabilità di questo tipo.

- Vulnerabilità Cross-Site Scripting (XSS) in oEmbed.

- Vulnerabilità Cross-Site Scripting (XSS) nell’editor visuale.

- Vulnerabilità di tipo “path traversal” nel codice di decompressione file.

- Vulnerabilità Cross-Site Scripting (XSS) relativa all’editor dei plugin.

- Reindirizzamento nelle pagine di modifica utenti e termini.

- Vulnerabilità di tipo “path traversal” nel customizer.

- Vulnerabilità Cross-Site Scripting (XSS) nei nomi dei template.

- Vulnerabilità Cross-Site Scripting (XSS) nel modal dei link.

L’update è disponibile direttamente nella dashboard di controllo o a questo indirizzo.

Inoltre, per chi volesse provare in anteprima le novità della prossima versione, è disponibile la beta 3 di WordPress 4.9. Naturalmente è solo per ambito testing e non per siti in produzione.

Amazon AWS aprirà region in Medio-Oriente entro il 2019

AWS sta costruendo una nuova region in Medio Oriente per AWS.

La nuova region sarà disponibile entro inizio 2019 ed avrà base in Bahrain, con 3 Availability Zones all’inaugurazione (destinate ad aumentare) e permetterà a clienti e partner AWS di creare istanze virtuali, gestire i workload e conservare dati nel Medio Oriente.

È inoltre in previsione l’apertura di una “edge location” negli Emirati Arabi Uniti nel Q1 2018 che consentirà di utilizzare i servizi Amazon CloudFront, Amazon Route 53, AWS Shield e AWS WAF in Medio Oriente.

Questi due annunci si sommano a quelli riguardo all’apertura dei due uffici AWS a Dubai (EAU) e Manama (Bahrain), a testimonianza dell’attenzione di Amazon verso il mercato di questo spicchio di mondo.

Disponibile report sui container di Cloud Foundry

Cloud Foundry, il sistema Platform-as-a-Service (PaaS) open source e multi cloud di Cloud Foundry Foundation, ha pubblicato un report sui container dal titolo “Hope Versus Reality, One Year Later -- An Update on Containers”.

Tra i risultati evidenziati nel report, segnaliamo anzitutto la crescente percentuale di aziende che adottano container (67%, in crescita dal 54% dell’anno scorso) -sia in produzione (25%) che in fase di valutazione (42%).

-

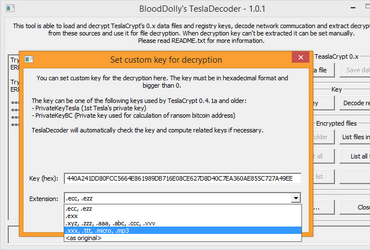

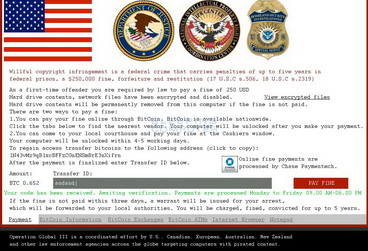

Teslacrypt: rilasciata la chiave

Gli sviluppatori del temuto ransomware TeslaCrypt hanno deciso di terminare il progetto di diffusione e sviluppo e consegnare al pubblico la chiave universale per decifrare i file. Read More -

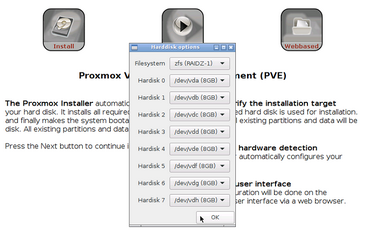

Proxmox 4.1 sfida vSphere

Proxmox VE (da qui in avanti semplicemente Proxmox) è basato sul sistema operativo Debian e porta con sé vantaggi e svantaggi di questa nota distribuzione Linux: un sistema operativo stabile, sicuro, diffuso e ben collaudato. Read More -

Malware: risvolti legali

tutti i virus e in particolare i più recenti Ransomware, che rubano i vostri dati e vi chiedono un riscatto, violano la legge. Vediamo insieme come comportarsi, per capire anche se e quando bisogna sporgere denuncia. Read More

- 1